Spring Security学习笔记

一、Security简介

1、简介

Spring Security 是 Spring 家族中的一个安全管理框架。相比与另外一个安全框架Shiro,它提供了更丰富的功能,社区资源也比Shiro丰富。一般来说中大型的项目都是使用SpringSecurity 来做安全框架。小项目有Shiro的比较多,因为相比与SpringSecurity,Shiro的上手更加的简单。一般Web应用的需要进行认证和授权。

-

认证:验证当前访问系统的是不是本系统的用户,并且要确认具体是哪个用户

-

授权:经过认证后判断当前用户是否有权限进行某个操作

而认证和授权也是SpringSecurity作为安全框架的核心功能。

2、security框架快速搭建

在pom.xml中引入依赖

1 | <dependency> |

编写最简单的controller,此时启动项目,访问接口,系统默认会跳转到security登录界面,默认用户名是user,密码会输出在控制台。接口必须登陆之后才能对接口进行访问。

1 |

|

二、Spring Security认证

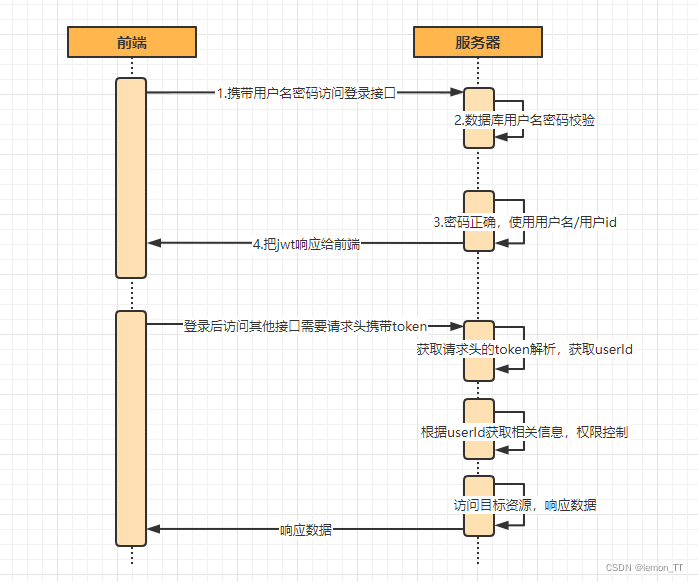

1、登录校验流程

2、SpringSecurity原理初探

2.1 过滤器介绍

下图展示了核心过滤器,其它的非核心过滤器并没有在图中展示。

-

UsernamePasswordAuthenticationFilter:负责处理我们在登陆页面填写了用户名密码后的登陆请求。入门案例的认证工作主要有它负责

-

ExceptionTranslationFilter:处理过滤器链中抛出的任何AccessDeniedException和AuthenticationException

-

FilterSecurityInterceptor:负责权限校验的过滤器。

另外我们也可以通过Debug查看当前系统中SpringSecurity过滤器链中有哪些过滤器及它们的顺序。

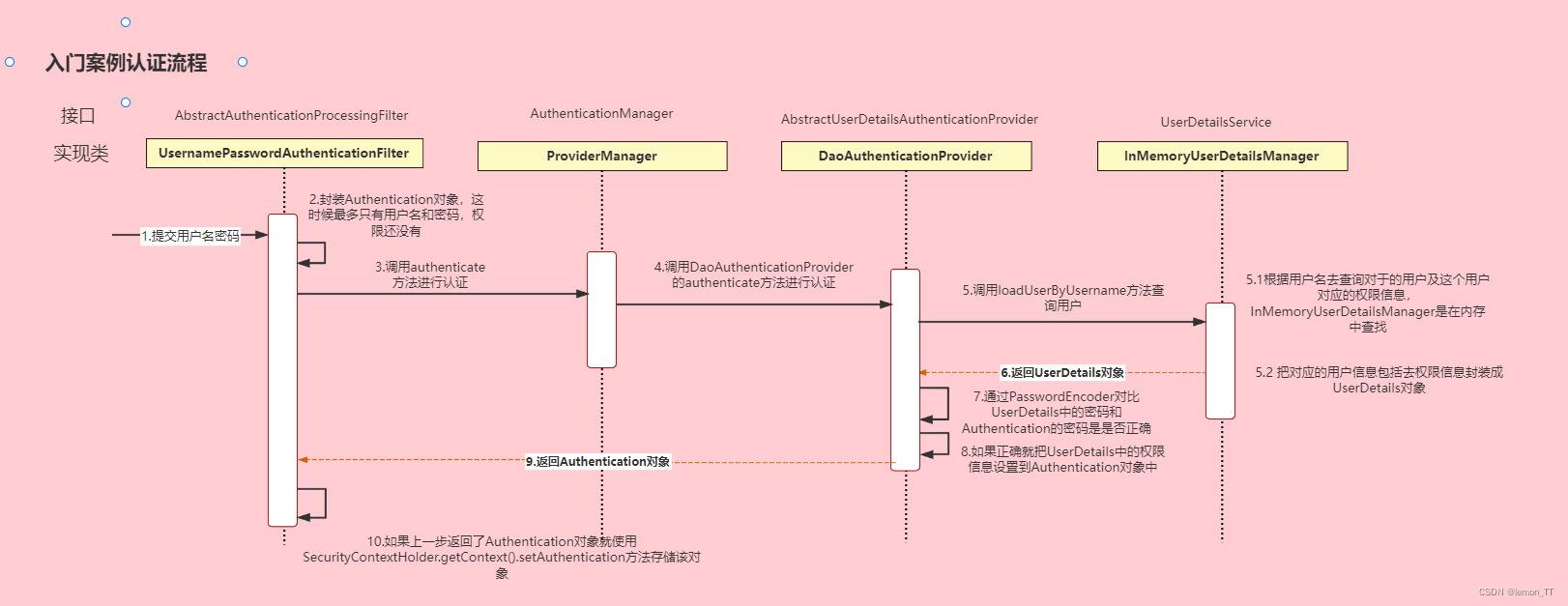

2.2 认证流程详解

-

Authentication接口: 它的实现类,表示当前访问系统的用户,封装了用户相关信息。

-

AuthenticationManager接口:定义了认证Authentication的方法

-

UserDetailsService接口:加载用户特定数据的核心接口。里面定义了一个根据用户名查询用户信息的方法。

-

UserDetails接口:提供核心用户信息。通过UserDetailsService根据用户名获取处理的用户信息要封装成UserDetails对象返回。然后将这些信息封装到Authentication对象中。

3、SpringBoot整合前期准备

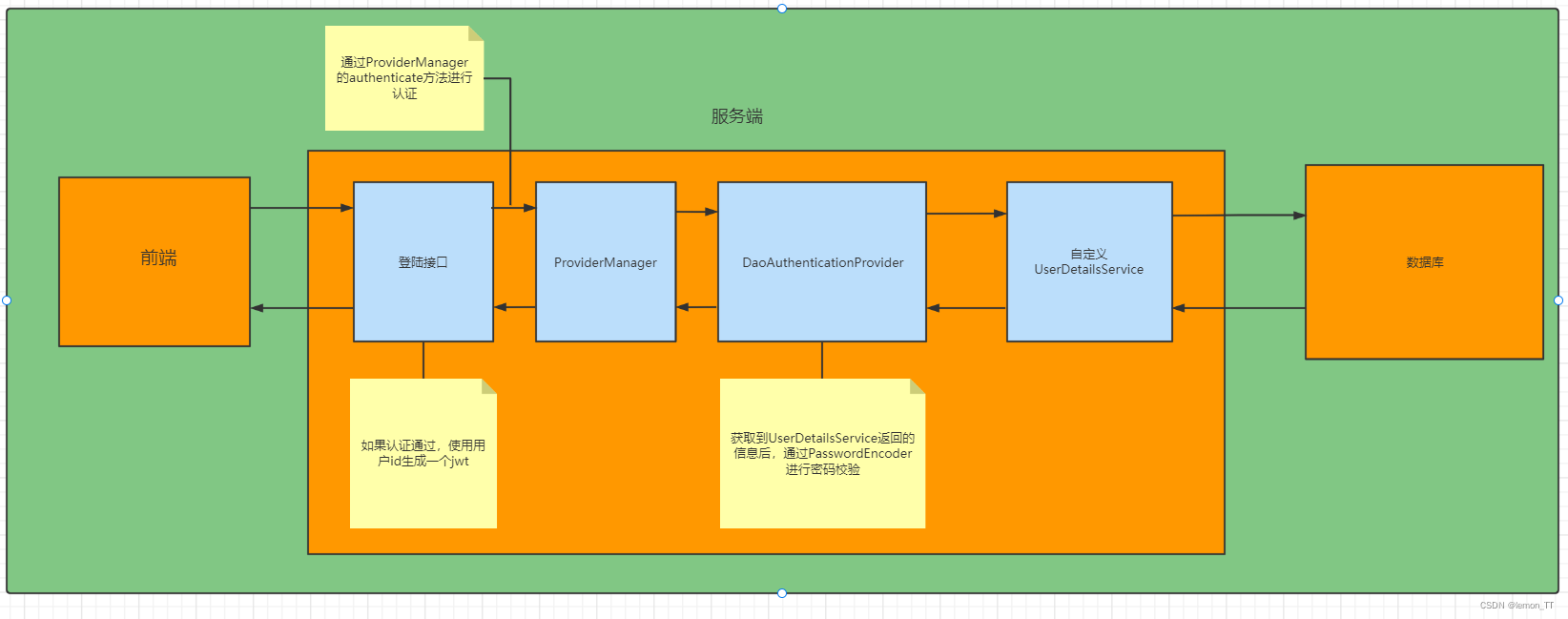

3.1 思路分析

登录

-

自定义登录接口

调用ProviderManager的方法进行认证 如果认证通过生成jwt;接着把用户信息存入redis中

-

自定义UserDetailsService

在这个实现类中去查询数据库

校验

-

定义Jwt认证过滤器

获取token解析;然后token获取其中的userid;接着从redis中获取用户信息存入SecurityContextHolder

3.2 数据库与框架搭建

在之前的pom.xml中继续添加以下依赖

1 | <!--redis依赖--> |

在application.yml配置数据库信息

1 | spring: |

创建数据库用户表,从之前的分析我们可以知道,我们可以自定义一个UserDetailsService,让SpringSecurity使用我们的UserDetailsService。我们自己的UserDetailsService可以从数据库中查询用户名和密码。

1 | CREATE TABLE `sys_user` ( |

创建User 实体类

1 | /** |

创建mapper类

1 | public interface UserMapper extends BaseMapper<User> { |

在主启动类上扫描mapper包

1 |

|

最后测试一下框架是否有问题,能正常运行就代表没问题

1 |

|

3.3 相应工具类创建

设置全局返回类

1 | (JsonInclude.Include.NON_NULL) |

添加Redis相关配置,设置fastjson序列化与反序列,当然也可以用自带的jackson序列化

1 | /** |

redis配置类

1 |

|

创建redis工具类

1 | (value = { "unchecked", "rawtypes" }) |

创建客户端渲染工具类

1 | public class WebUtils |

创建jwt工具类

1 | /** |

4、自定义UserDetailsService

创建UserDetailsServiceImpl 并实现security框架的UserDetailsService 类

1 |

|

同理自定义一个LoginUser 实现UserDetails 类

1 |

|

此时就可以进行简单的测试,注意:如果要测试,需要往用户表中写入用户数据,并且如果你想让用户的密码是明文存储,需要在密码前加{noop}。

但实际项目中我们不会把密码明文存储在数据库中。默认使用的PasswordEncoder要求数据库中的密码格式为:{id}password ,它会根据id去判断密码的加密方式。但是我们一般不会采用这种方式,所以就需要替换PasswordEncoder。

我们一般使用SpringSecurity为我们提供的BCryptPasswordEncoder。我们只需要使用把BCryptPasswordEncoder对象注入Spring容器中,SpringSecurity就会使用该PasswordEncoder来进行密码校验。我们可以定义一个SpringSecurity的配置类,SpringSecurity要求这个配置类要继承WebSecurityConfigurerAdapter。

1 |

|

可以简单测试一下

1 | // 后面可以PasswordEncoder直接注入 |

5、自定义登录接口

接下我们需要自定义登陆接口,然后让SpringSecurity对这个接口放行,让用户访问这个接口的时候不用登录也能访问。

-

在接口中我们通过AuthenticationManager的authenticate方法来进行用户认证,所以需要在SecurityConfig中配置把AuthenticationManager注入容器。

-

认证成功的话要生成一个jwt,放入响应中返回。并且为了让用户下回请求时能通过jwt识别出具体的是哪个用户,我们需要把用户信息存入redis,可以把用户id作为key。

1 |

|

创建自己的LoginServiceImpl 类,自己验证authenticationManager

1 | // LoginService 接口自己创建 |

配置类,对于登录接口不应该拦截。配置完后即可测试

1 |

|

6、认证过滤器

我们需要自定义一个过滤器,这个过滤器会去获取请求头中的token,对token进行解析取出其中的userid

-

使用userid去redis中获取对应的LoginUser对象

-

然后封装Authentication对象存入SecurityContextHolder

1 | /** |

把token校验过滤器添加到过滤器链中

1 |

|

7、退出登录

我们只需要定义一个登陆接口,然后获取SecurityContextHolder中的认证信息,删除redis中对应的数据即可。

1 |

|

8、自定义认证(可选)

首先创建自定义认证器,实现相应的方法

1 |

|

在SecurityConfig文件进行配置,这样authenticationManager.authenticate()方法会调用我们自定义的方法

1 |

|

三、Spring Security授权

1、 权限系统初步介绍

1.1 介绍

权限系统总结起来就是不同的用户可以使用不同的功能。

我们不能只依赖前端去判断用户的权限来选择显示哪些菜单哪些按钮。因为如果只是这样,如果有人知道了对应功能的接口地址就可以不通过前端,直接去发送请求来实现相关功能操作。所以我们还需要在后台进行用户权限的判断,判断当前用户是否有相应的权限,必须具有所需权限才能进行相应的操作。

例如一个学校图书馆的管理系统,如果是普通学生登录就能看到借书还书相关的功能,不可能让他看到并且去使用添加书籍信息,删除书籍信息等功能。但是如果是一个图书馆管理员的账号登录了,应该就能看到并使用添加书籍信息,删除书籍信息等功能。

1.2 授权基本流程

在SpringSecurity中,会使用默认的FilterSecurityInterceptor来进行权限校验。在FilterSecurityInterceptor中会从SecurityContextHolder获取其中的Authentication,然后获取其中的权限信息,即当前用户是否拥有访问当前资源所需的权限。

所以我们在项目中只需要把当前登录用户的权限信息也存入Authentication,然后设置我们的资源所需要的权限即可。

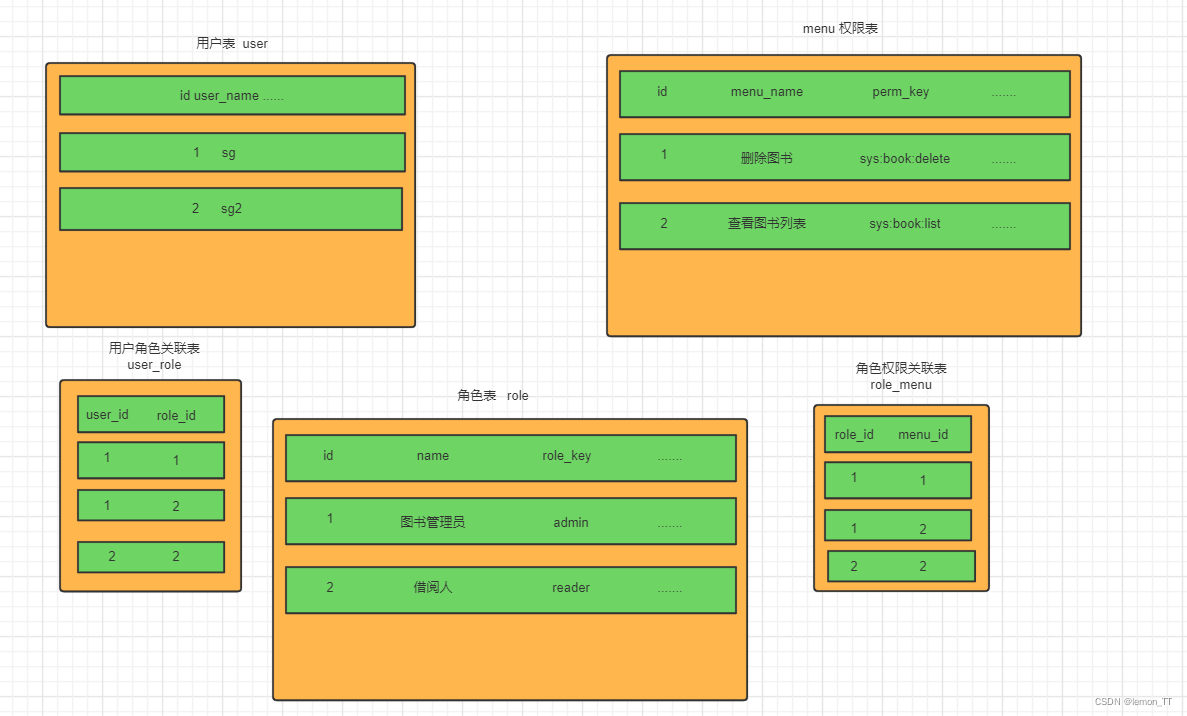

1.3 RBAC权限模型

RBAC权限模型(Role-Based Access Control)即:基于角色的权限控制。这是目前最常被开发者使用也是相对易用、通用权限模型

2、授权简单实现

2.1 限制访问资源所需权限

SpringSecurity为我们提供了基于注解的权限控制方案,这也是我们项目中主要采用的方式。我们可以使用注解去指定访问对应的资源所需的权限。但是要使用它我们需要先开启相关配置,在config类上开启功能

1 | (prePostEnabled = true) |

然后就可以使用对应的注解@PreAuthorize,但是因为没有权限,所以是403

1 |

|

2.2 封装权限信息

我们前面在写UserDetailsServiceImpl的时候说过,在查询出用户后还要获取对应的权限信息,封装到UserDetails中返回。我们先直接把权限信息写死封装到UserDetails中进行测试。

1 |

|

LoginUser修改完后我们就可以在UserDetailsServiceImpl中去把权限信息封装到LoginUser中了,我们写死权限进行测试。完成后登录即可成功访问/hello

1 |

|

在JwtAuthenticationTokenFilter中修改权限部分代码,即修改doFilterInternal()方法中

1 | //存入SecurityContextHolder,这个构造函数会返回已认证状态 |

3、基于数据库的权限认证

3.1 数据库搭建

这里是基于RBAC权限模型,下面五个表是基础

1 | /*Table structure for table `sys_menu` */ |

3.2 代码实现

我们只需要根据用户id去查询到其所对应的权限信息即可,首先生成Menu类

1 | /** |

其次定义mapper和xml,其中提供一个方法可以根据userid查询权限信息,yml配置类详见上面

1 | public interface MenuMapper extends BaseMapper<Menu> { |

1 |

|

最后我们可以在UserDetailsServiceImpl中去调用该mapper的方法查询权限信息封装到LoginUser对象中即可。

1 |

|

四、跨域与CSRF

1、跨域与CSRF简介

1.1 跨域

浏览器出于安全的考虑,使用 XMLHttpRequest对象发起 HTTP请求时必须遵守同源策略,否则就是跨域的HTTP请求,默认情况下是被禁止的。 同源策略要求源相同才能正常进行通信,即协议、域名、端口号都完全一致。 但是用postman访问是不会出现跨域问题的。前后端分离项目,前端项目和后端项目一般都不是同源的,所以肯定会存在跨域请求的问题。因此我们就要处理一下,让前端能进行跨域请求。

1.2 CSRF

CSRF参考:https://blog.csdn.net/freeking101/article/details/86537087

CSRF是指跨站请求伪造(Cross-site request forgery),是web常见的攻击之一。

SpringSecurity去防止CSRF攻击的方式就是通过csrf_token。后端会生成一个csrf_token,前端发起请求的时候需要携带这个csrf_token,后端会有过滤器进行校验,如果没有携带或者是伪造的就不允许访问。我们可以发现CSRF攻击依靠的是cookie中所携带的认证信息。但是在前后端分离的项目中我们的认证信息其实是token,而token并不是存储中cookie中,并且需要前端代码去把token设置到请求头中才可以,所以CSRF攻击也就不用担心了。

2、SpringBoot三种跨域方式

2.1 重写WebMvcConfigurer(全局跨域)

还有一种跨域是**@CrossOrigin**局部跨域。这种实现 WebMvcConfigurer.addCorsMappings 方法的方式配置 CORS,会在 Interceptor 或者 Handler 层进行 CORS 验证

1 |

|

2.2 CorsFilter(全局跨域)

1 |

|

2.3 CorsConfigurationSource(Security特有)

1 |

|

3、SpringSecurity的跨域访问开启

由于我们的资源都会收到SpringSecurity的保护,所以想要跨域访问还要让SpringSecurity运行跨域访问。上面三种跨域方式三选一即可,配合SpringSecurity开启跨域

1 |

|

4、总结

-

实现

WebMvcConfigurer.addCorsMappings方法来进行的CORS配置,最后会在 Spring 的Interceptor或Handler中生效 -

注入

CorsFilter的方式会让CORS验证在Filter中生效 -

引入

Spring Security后,需要调用HttpSecurity.cors方法以保证CorsFilter会在身份验证相关的Filter之前执行 -

HttpSecurity.cors+WebMvcConfigurer.addCorsMappings是一种相对低效的方式,会导致跨域请求分别在Filter和Interceptor层各经历一次CORS验证 -

HttpSecurity.cors+ 注册CorsFilter与HttpSecurity.cors+ 注册CorsConfigurationSource在运行的时候是等效的 -

在 Spring 中,没有通过

CORS验证的请求会得到状态码为 403 的响应

五、方法权限校验

1、内置方法权限

我们前面都是使用@PreAuthorize注解,然后在在其中使用的是hasAuthority方法进行校验。SpringSecurity还为我们提供了其它方法例如:hasAnyAuthority,hasRole,hasAnyRole等。

- hasAuthority()

hasAuthority方法内部其实是调用authentication的getAuthorities方法获取用户的权限列表。然后判断我们存入的方法参数数据在权限列表中。hasAnyAuthority方法可以传入多个权限,只有用户有其中任意一个权限都可以访问对应资源。

1 | //有以下其中一种权限即可访问 |

- hasRole()

hasRole要求有对应的角色才可以访问,但是它内部会把我们传入的参数拼接上 ROLE_ 后再去比较。所以这种情况下要用用户对应的权限也要有 ROLE_ 这个前缀才可以。

- hasAnyRole()

hasAnyRole 有任意的角色就可以访问。它内部也会把我们传入的参数拼接上 ROLE_ 后再去比较。所以这种情况下要用用户对应的权限也要有 ROLE_ 这个前缀才可以。

2、自定义权限校验方法

我们也可以定义自己的权限校验方法,在@PreAuthorize注解中使用我们的方法。

1 | ("ex") |

在SPEL表达式中使用 @ex相当于获取容器中bean的名字未ex的对象。然后再调用这个对象的hasAuthority方法

1 | ("/hello") |

当然在配置文件里也可以直接进行权限的配置

1 |

|

六、自定义认证授权失败处理

1、介绍

我们希望在认证失败或者是授权失败的情况下也能和我们的接口一样返回相同结构的json,这样可以让前端能对响应进行统一的处理。要实现这个功能我们需要知道SpringSecurity的异常处理机制。在SpringSecurity中,如果我们在认证或者授权的过程中出现了异常会被ExceptionTranslationFilter捕获到。在ExceptionTranslationFilter中会去判断是认证失败还是授权失败出现的异常。

-

如果是认证过程中出现的异常会被封装成AuthenticationException然后调用AuthenticationEntryPoint对象的方法去进行异常处理。

-

如果是授权过程中出现的异常会被封装成AccessDeniedException然后调用AccessDeniedHandler对象的方法去进行异常处理。

所以如果我们需要自定义异常处理,我们只需要自定义AuthenticationEntryPoint和AccessDeniedHandler然后配置给SpringSecurity即可。

2、自定义异常编写

2.1 认证异常类

1 |

|

2.2 授权异常类

1 |

|

2.3 config文件配置

1 | package com.shawn.security.config; |

七、自定义处理器

上面的案例不适合配置以下这些处理器,因为已经重写不会生效;若要生效就需要使用原来的默认配置formLogin

1、认证成功处理器

实际上在UsernamePasswordAuthenticationFilter进行登录认证的时候,如果登录成功了是会调用AuthenticationSuccessHandler的方法进行认证成功后的处理的。AuthenticationSuccessHandler就是登录成功处理器,我们也可以自己去自定义成功处理器进行成功后的相应处理。

1 |

|

2、认证失败处理器

实际上在UsernamePasswordAuthenticationFilter进行登录认证的时候,如果认证失败了是会调用AuthenticationFailureHandler的方法进行认证失败后的处理的。AuthenticationFailureHandler就是登录失败处理器。我们也可以自己去自定义失败处理器进行失败后的相应处理。

1 |

|

3、登出成功处理器

1 |

|

4、配置类编写

1 |

|